La sécurité des connexions de contrôle d'accès aux usines du réseau S4A (Software for Accessibility) est un aspect essentiel pour répondre aux préoccupations concernant la protection des données et les accès non autorisés. Voici les mesures généralement mises en œuvre pour améliorer la sécurité du logiciel et

de la connexion S4A Network Access Control :

Cryptage : toutes les données transmises entre les appareils et via le réseau sont cryptées à l'aide d'algorithmes de cryptage puissants. Cela garantit que même si elles sont interceptées, les données restent sécurisées et illisibles sans les clés de décryptage appropriées.

Protocoles d'authentification : des protocoles d'authentification robustes sont utilisés pour vérifier l'identité des utilisateurs et des appareils. Cela implique souvent des procédures de connexion sécurisées avec des noms d'utilisateur et des mots de passe uniques, ou des méthodes d'authentification multifacteur supplémentaires pour une sécurité accrue.

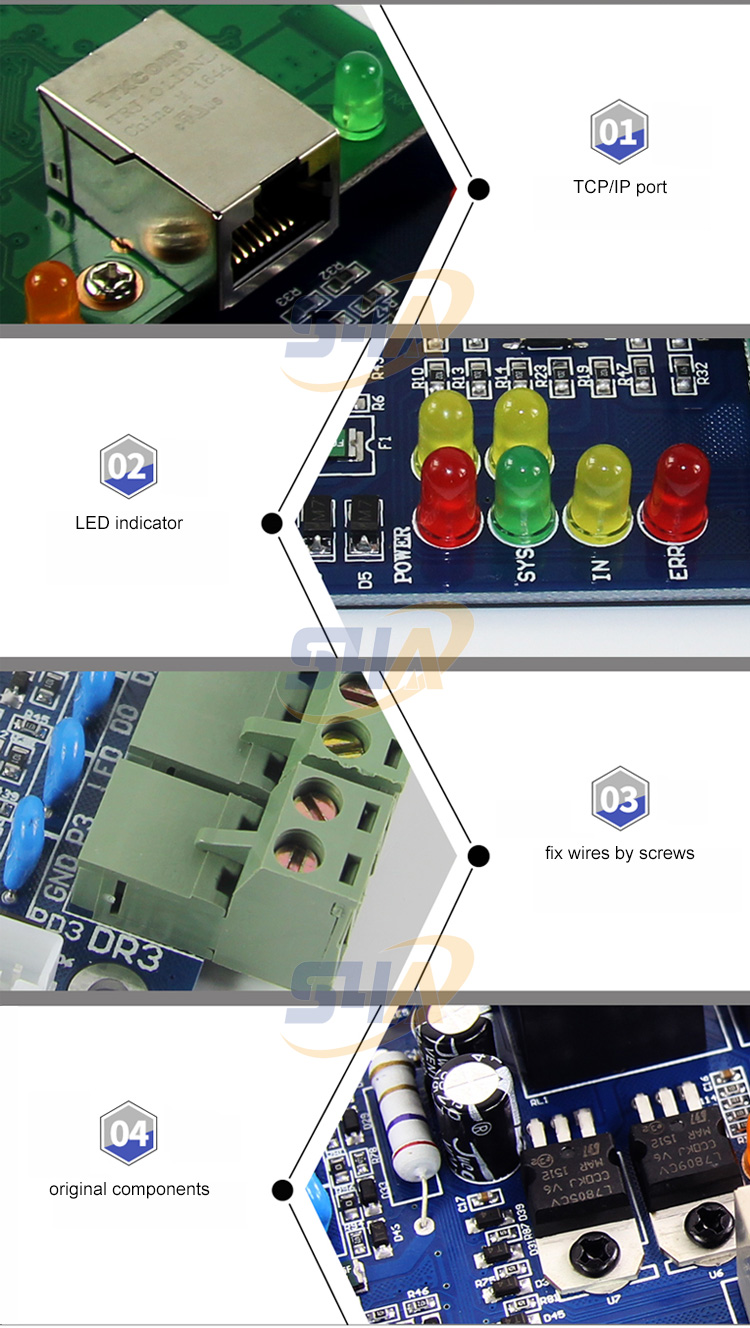

Listes de contrôle d'accès (ACL) : les listes de contrôle d'accès RJ45 sont utilisées pour définir et gérer les autorisations pour différents utilisateurs ou appareils. Cela permet de restreindre l'accès aux zones sensibles du logiciel et du réseau, empêchant ainsi les utilisateurs non autorisés d'accéder aux informations critiques.

Pistes d'audit et journalisation : une journalisation et des pistes d'audit complètes sont conservées pour enregistrer les activités des utilisateurs et les événements du système. Cela permet de savoir qui a accédé au système, quand et quelles actions ont été entreprises. Il facilite la surveillance de toute activité inhabituelle ou non autorisée.

Audits de sécurité réguliers : des audits de sécurité périodiques sont effectués pour identifier et corriger les vulnérabilités potentielles. Cette approche proactive permet d’identifier et d’atténuer les risques de sécurité avant qu’ils ne puissent être exploités.

Pare-feu et systèmes de détection/prévention des intrusions : les pare-feu sont mis en œuvre pour contrôler et surveiller le trafic réseau, tandis que les systèmes de détection et de prévention des intrusions aident à identifier et à répondre aux menaces de sécurité potentielles en temps réel.

Mises à jour logicielles et gestion des correctifs : les mises à jour logicielles et les correctifs réguliers sont essentiels pour remédier aux vulnérabilités de sécurité qui pourraient être découvertes au fil du temps. S'assurer que le logiciel est à jour permet de maintenir un environnement sécurisé.

Sécurité de bout en bout : la mise en œuvre de mesures de sécurité de bout en bout garantit que les données restent sécurisées tout au long de leur parcours, de la source à la destination, sans être compromises à aucun moment.

API sécurisées (interfaces de programmation d'applications) : si le logiciel s'intègre à d'autres systèmes ou appareils via des API, ces interfaces sont sécurisées pour empêcher tout accès non autorisé et toute violation de données.

En intégrant ces mesures de sécurité, les connexions de contrôle d'accès TCP du réseau S4A visent à fournir un environnement sécurisé, protégeant les données des utilisateurs et empêchant tout accès non autorisé aux informations sensibles. Il est essentiel de rester informé des fonctionnalités et pratiques de sécurité spécifiques mises en œuvre par le système S4A que vous utilisez.

Auteur : Écrit par Mme Anna Zhang de S4A INDUSTRIAL CO., LIMITED

Factory Address:Building S4A, South Third Lane, Qiuyuling Street, Zhangkeng Village, Hengli Town, Dongguan City, Guangdong Province Office Address:#601,floor 6 ,building 1,JINFANGHUA industrial zone, Bantian St. Longgang Dist. Shenzhen, PRC.

Si vous êtes intéressé par nos produits et souhaitez en savoir plus, laissez un message ici, nous vous répondrons dès que possible.