1. Actions immédiates pour protéger votre système

Si votre téléphone est perdu ou volé, suivez ces étapes essentielles pour sécuriser votre système de contrôle d'accès autonome Tuya :

A. Gestion des appareils à distance

Utilisez Localiser mon appareil (iOS : Localiser mon iPhone / Android : Localiser mon appareil) pour : verrouiller votre téléphone à distance

Effacez toutes les données (y compris les informations d'identification de l'application Tuya) si la récupération n'est pas possible

B. Sécurité du compte

Modifiez immédiatement le mot de passe du compte Tuya via le site Web de Tuya

Activez l'authentification à deux facteurs (2FA) pour une protection de connexion supplémentaire

Révoquer toutes les sessions actives des appareils inconnus

C. Protection de la carte SIM

Contactez votre opérateur mobile pour :

Geler votre carte SIM

Empêcher les tentatives de vérification par SMS non autorisées

2. Fonctionnalités de sécurité intégrées des systèmes Tuya

Les systèmes de contrôle d'accès autonomes Tuya incluent des protections spécialisées conçues pour ce scénario :

A. Technologie de liaison de périphériques

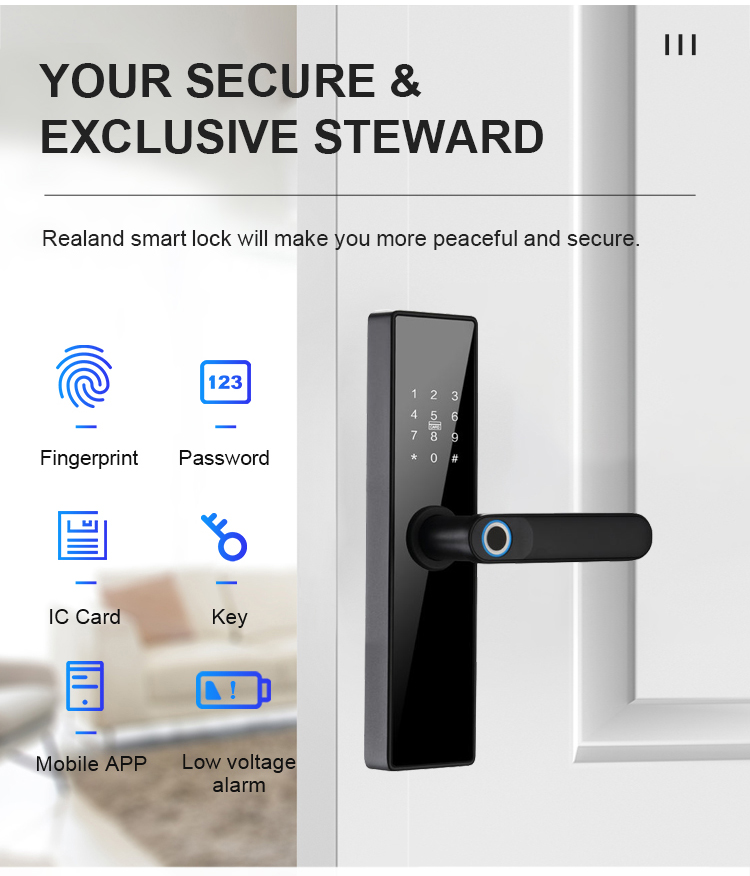

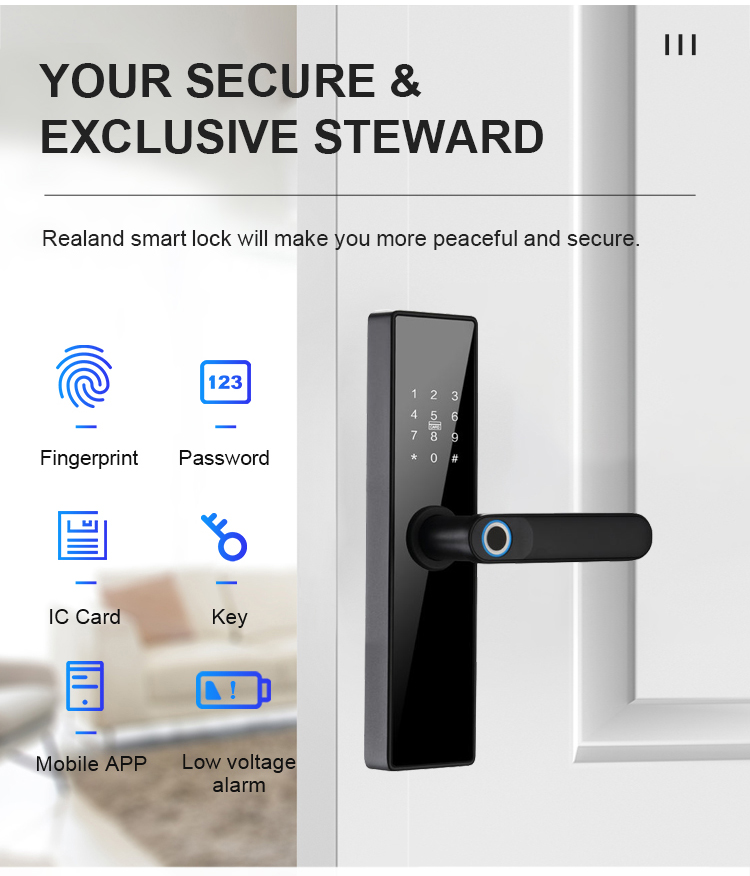

Les appareils physiques nécessitent une authentification locale (empreinte digitale/carte/code PIN) même si un utilisateur non autorisé obtient l'accès à l'application

Chaque appareil est associé de manière unique à votre compte via des protocoles cryptés

B. Options d'authentification avancées

Codes d'accès temporaires : codes à durée limitée pour les visiteurs (par exemple, validité de 24 heures)

Codes d'accès récurrents : codes qui fonctionnent uniquement pendant les fenêtres horaires programmées

OTP hors ligne : mots de passe d'urgence à usage unique générés sans accès à Internet

C. Surveillance de sécurité

Alertes en temps réel : notifications instantanées pour :

Plusieurs tentatives de connexion infructueuses

Enregistrements de nouveaux appareils

Modèles d'accès inhabituels

Piste d'audit complète : affichez tous les journaux d'accès dans l'application Tuya affichant :

Date/heure d'entrée

Méthode d'authentification utilisée

ID utilisateur associé à chaque entrée

D. Sauvegarde d'accès d'urgence

Informations d'identification physiques : les cartes/empreintes digitales fonctionnent indépendamment de l'accès à l'application

Codes PIN de sauvegarde : codes préconfigurés stockés localement sur l'appareil

3. Recommandations de sécurité proactives

Améliorez la sécurité de votre système grâce à ces bonnes pratiques :

Activer la connexion biométrique sur votre téléphone (empreinte digitale/reconnaissance faciale)

Désactiver la connexion automatique dans l'application Tuya

Mettez régulièrement à jour le système d'exploitation de votre téléphone et l'application Tuya

Consultez l'activité du compte chaque semaine via le tableau de bord de sécurité

Cryptez les données locales sur votre téléphone à l'aide des fonctionnalités de sécurité intégrées

4. Solutions de sécurité spécialisées

Pour des besoins de protection avancés :

Fonctionnalité de gel de compte : désactivez temporairement l'accès aux applications tout en conservant l'accès physique

Cryptage de niveau entreprise : cryptage AES-256 pour toutes les transmissions de données

Authentification multicouche : combinez l'accès aux applications avec des informations d'identification physiques pour les zones de haute sécurité

Pourquoi choisir Tuya Security ?

Nos systèmes sont conçus pour donner la priorité à la sécurité tout en maintenant la facilité d'utilisation :

Protection matérielle classée IP66 contre les menaces environnementales

Audits de sécurité réguliers par des experts tiers

Conformité au RGPD et au CCPA pour la confidentialité des données

Assistance client 24h/24 et 7j/7 pour les urgences liées à la sécurité

En combinant ces mesures de protection à notre architecture de sécurité robuste, Tuya garantit la sécurité de votre contrôle d'accès autonome, même dans les situations les plus difficiles. N'oubliez jamais : vos identifiants de sécurité physiques (cartes/empreintes digitales) constituent votre principale couche de protection, tandis que les fonctionnalités de sécurité des applications offrent une protection supplémentaire.

Auteur : Rédigé par Mme Anna Zhang de S4A INDUSTRIAL CO., LIMITED